Teknoloji dünyasında en çok kullanılan uygulama türlerinde gizlilik dostu kişiselleştirme nasıl mümkün olur? Bu makalede, mobil uygulamalar gizlilik odaklı yaklaşımı benimseyen bir MVP yol haritasını Android ve iOS odaklı olarak ele alıyoruz. Kaynak verileri akıllıca kullanmak, kullanıcıya net kontrol sağlamak ve güvenlik önlemlerini baştan entegre etmek artık zorunlu hale geldi. Aşağıdaki bölümlerde adım adım uygulanabilir stratejiler, pratik örnekler ve kritik uyarılar yer alıyor.

Mobil uygulamalar gizlilik odaklı kişiselleştirme için MVP yol haritası: Android ve iOS

Günümüzün mobil uygulamalarında kullanıcı deneyimini kişiselleştirmek isterken, gizliliği elden bırakmamak gerekiyor. Bu dengeyi kurmanın en etkili yolu, MVP yaklaşımıyla temel özellikleri öncelemektir. Amacımız, kullanıcıya değer katan işlevleri hızlı şekilde hayata geçirirken, verilerin hangi amaçla toplandığını ve nasıl kullanıldığını açıkça belirtmektir. Bu süreçte veri minimizasyonu, şeffaf kullanıcı onayları ve güvenliği önceleyen bir mimari kurulur. mobil uygulamalar gizlilik anahtar kelimesi bu bölümden itibaren metnin doğal akışında sıkça yer alır.

İlk adım olarak hedef kullanıcı segmentini netleştirmek gerekir. Sahip olduğumuz en değerli içgörü, hangi verilerin gerçek değere dönüştüğü ve hangi verilerin ihtiyaca göre toplanması gerektiğidir. Gereksiz veriyi devre dışı bırakmak, uygulamanın performansını ve güvenliğini doğrudan güçlendirir. MVP aşamasında, hedeflenen kişiselleştirme özelliğini belirlemek için şu sorular sorulur: Bu veriler kullanıcıya hangi faydayı sağlar? Onay mekanizması nasıl çalışır? Verinin işlenme süresi ve depolama politikaları nelerdir?

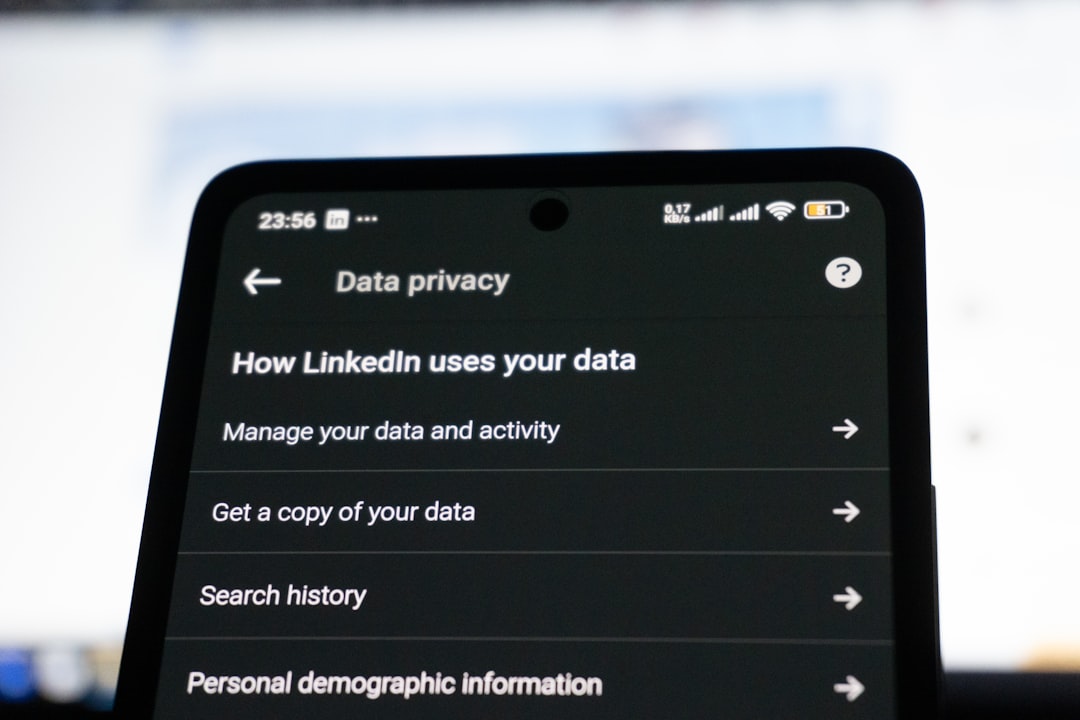

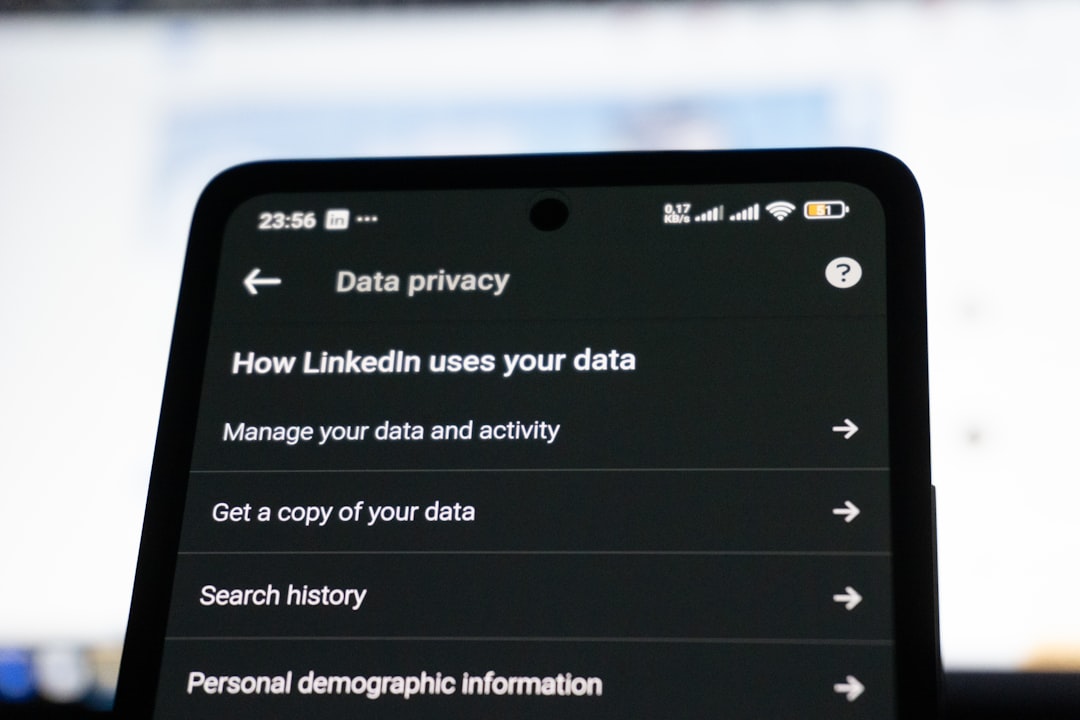

Bir diğer kritik konu ise kullanıcı güvenidir. Gizlilikle kişiselleştirme arasında kurulacak güven bağı, yalnızca teknik çözümlerle değil, kullanıcı iletişimiyle de güçlendirilir. Şeffaflık bildirimi, veri minimizasyonu ve kullanıcıya kolayca kullanılan tercih kontrolleri temel tasarım unsurlarıdır. Bu bağlamda, MVP için basit bir yol haritası şöyle özetlenebilir: hedef veriler listelenir, kullanıcı onayı açıkça alınır, veriler yalnızca amaçla uyumlu şekilde işlenir; gerektiğinde anonimleştirme ya da pseudonimleştirme uygulanır ve kullanıcıya verilerini silebileceği ya da o verileri kullanan kişiselleştirmeyi kapatabileceği seçenekler sunulur. Bu yaklaşım, android ve ios gizlilik fikirleri gibi kaynaklarda da vurgulanır ve uygulama mimarisine sağlıklı bir başlangıç sağlar.

Güncel standartlar ve regülasyonlar ışığında, MVP sürecinde güvenlik önlemlerinin entegre edilmesi zorunludur. Şifreleme, kimlik doğrulama ve güvenli oturum açma gibi temel yapı taşları, tasarım aşamasında yer almalıdır. Bu noktada, mobil uygulamalar güvenli oturum açma ile ilgili içerikler, MVP’nin güvenli yönünü güçlendirmeye yardımcı olur. Her iki platform için de güvenlik katmanları, API tasarımı ve yetkilendirme akışlarıyla net bir şekilde ayrıştırılmalıdır.

Android uygulamalarında gizlilik odaklı kişiselleştirme için veri kullanımı ve onay süreçleri

Android tarafında, kullanıcı verilerini işlerken platformun sağladığı çeşitli güvenlik kısıtlamalarını dikkate almak gerekir. Özellikle kullanıcı verilerinin hangi izinlerle toplandığı ve üçüncü taraf servislerle paylaşılıp paylaşılmadığı kritik noktadır. Peki ya sabit bir kural olarak, hangi veriler için onay alınmalı? En temel yaklaşım, gerek duyulan veriyi yalnızca amaç için toplamak ve veri kaynağını şeffaf bir şekilde kullanıcıya açıklamaktır. Erişim izinleri, işlevsel olarak gerekli olduğu sürece talep edilir; gereksiz izinler kullanıcıyı şaşırtır ve güveni zedeler.

- Veri minimizasyonunu sağlamak için, MVP aşamasında yalnızca kişiselleştirme için kritik olan veri öğeleri belirlenir.

- Kullanıcı onay süreçleri iki katmanlı düşünülmelidir: (1) Uygulama içi onaylar ve (2) Gizlilik merkezinde kullanıcıya sunulan tercihler.

- Veri saklama süresi, politikada net olarak belirtilir; otomatik silme mekanizmaları, periyodik temizlik işlemlerini içerir.

- Çok faktörlü kimlik doğrulama gibi ek güvenlik katmanları, özellikle hassas veriler için uygulanmalıdır.

Android için pratik ipuçları: kullanıcı davranışları üzerinden kişiselleştirme yaparken, davranışsal segmentasyonu basitleştirmek ve veri akışını açık bir diyagramla göstermek gerekir. Ayrıca, kullanıcıların kendi verilerini nasıl yöneteceğini gösteren bir “Gizlilik Merkezi” tasarımını düşünün. Bu, kullanıcıya hangi verilerin kullanıldığını, hangi amaçla kullanıldığını ve nasıl devre dışı bırakılacağını açıkça gösterir. Bunlar, uzun vadeli kullanıcı güvenini pekiştiren adımlardır.

iOS uygulamalarında gizlilik dostu kişiselleştirme ve kullanıcı kontrolü entegrasyonu

iOS platformunda ise gizlilik odaklı kişiselleştirme için özel bir çerçeve söz konusudur. App Tracking Transparency (ATT) gibi mekanizmalar, kullanıcının iznini almak ve izne dayalı veri kullanımını yönetmek için kritik bir rol oynar. Peki, MVP’de ATT entegrasyonu nasıl ele alınır? Öncelikle, hangi verilerin izni gerektirdiği netleştirilir ve kullanıcıya açık, sade bir onay akışı sunulur. İznin nedeni ve kullanım amacı, kullanıcıya net bir şekilde açıklanır. Aynı zamanda, kullanıcı bu izni geri çekebildiğini bilmelidir. Bu nedenle, opt-out seçenekleri görünür ve kolay erişilebilir olmalıdır.

iOS’ta gizliliği güçlendirmek için ek yöntemler de uygulanabilir: kullanıcı tercihlerini önceliklendirmek, verileri anonimleştirmek veya toplu veri analizlerinde agregasyon kullanmak gibi stratejiler. Ayrıca, kullanıcıya kişiselleştirme için hangi verilerin kullanıldığını ve bu verilerin hangi üçüncü taraf ortaklarıyla paylaşıldığını net bir şekilde göstermek gerekir. Bu, kullanıcıya güven verir ve uzun vadeli bağlılığı artırır.

iOS için küçük ama etkili bir ipucu: tasarım dilinde “Gizlilik Onayı” için özel bir simge ve kısa bir açıklama kullanın. Böylece kullanıcı, hangi adımları attığınızı hızlıca anlar ve onay süreci daha şeffaf hale gelir.

MVP yol haritası: Android ve iOS için adım adım geliştirme, tasarım ve test

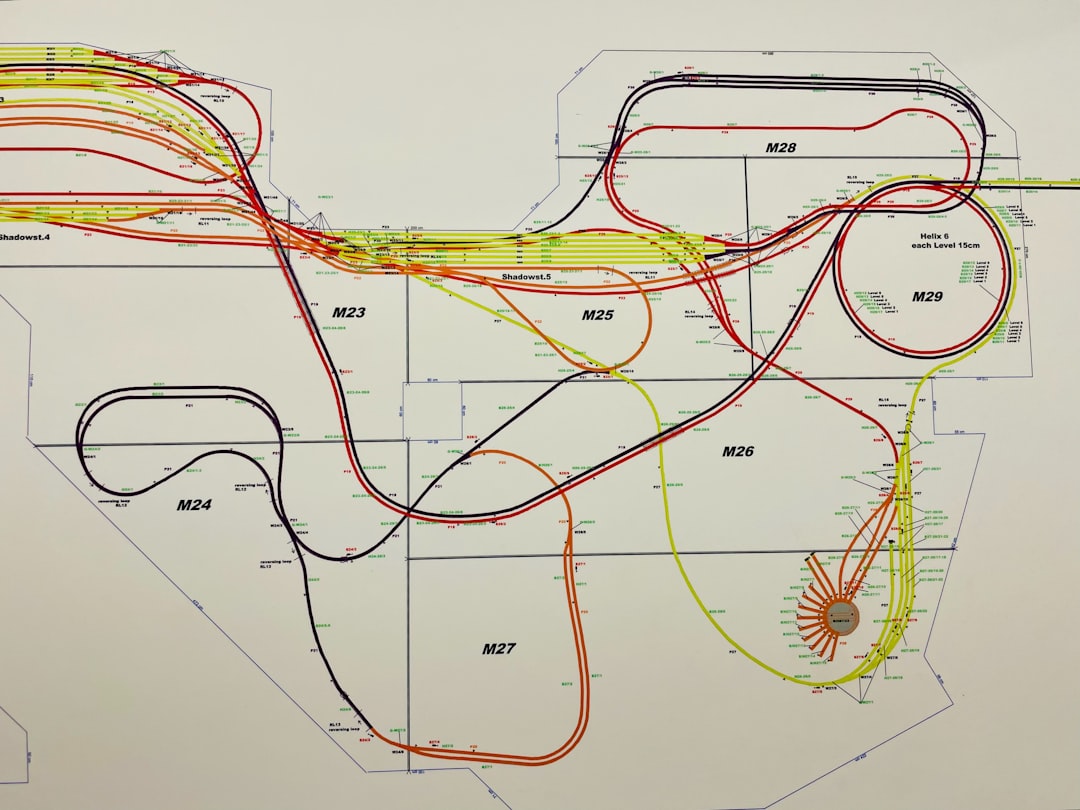

Her iki platform için ortak bir MVP yol haritası şu şekilde özetlenebilir: planlama, tasarım, geliştirme, test etme ve geri bildirim ile iterasyon. Planlama aşamasında, hangi verilerin hangi işlevlerle ilişkilendirileceğini ve bu verilerin kullanıcıya hangi değerleri sunduğunu netleştirmek önemlidir. Tasarım aşamasında, gizlilik odaklı akışlar ve kullanıcı kontrolü için sade arayüzler tasarlanır. Geliştirme aşamasında, güvenlik en ağır basan bir mimari kurulur; yetkilendirme akışları, veri akışları ve API güvenliği dikkatle uygulanır. Test aşamasında hem güvenlik testleri hem de kullanıcıya göre kullanım testi (usability testing) yapılır. Son olarak, kullanıcı geri bildirimleri doğrudan MVP sürecine dahil edilir ve iyileştirmeler hızlıca uygulanır.

Pratik bir örnek üzerinden ilerleyelim: Bir haber uygulaması, kullanıcının ilgi alanlarına göre içerik önerileri sunmak istiyor. MVP’de bu öneriler için yalnızca temel nişan verileri (okunma süresi, ilgi alanı tercihi) kullanılabilir. ATT onayı gerekecek tüm davranışlar için açık bir iletişim ve kolay çıkarma seçenekleri sunulur. Uygulama içi gizlilik merkezi, kullanıcıya hangi verilerin toplandığını ve bu verilerin ne amaçla kullanıldığını gösterir. Böylece, en çok kullanılan uygulama türlerinde güvenli ve kullanıcı odaklı kişiselleştirme sağlanır.

Veri minimizasyonu, şeffaflık ve kullanıcı hakları: uygulamalarda güveni artıran uygulamalar

Veri minimizasyonu, bir tasarım ilkesidir ve modern mobil ekosistemlerde standart haline gelmiştir. Veriyi sadece gereksinim kadar toplamak, depolama maliyetlerini düşürür ve güvenlik risklerini azaltır. Ayrıca, kullanıcının haklarına saygı göstermek, güveni uzun vadede pekiştirir. Şeffaflık, kullanıcıya ne tür verilerin toplandığını, hangi amaçla kullanıldığını ve verilerin nasıl güvenli şekilde saklandığını göstermekten geçer. Kullanıcı hakları çerçevesinde, veriye erişim, düzeltme, silme ve taşınabilirlik hakları gibi işlemler kolay ve hızlı bir şekilde gerçekleştirilebilir olmalıdır.

Güncel pratikler arasında, kullanıcıya veri toplama anında minimum bilgi gösterimi, tercihli veri paylaşım kutuları ve yapılandırılabilir gizlilik profillerinin sunulması sayılabilir. Böylece kullanıcılar, uygulamaların davranışını kendi sınırları içinde kontrol edebilirler. Bu yaklaşım, mobil uygulamaların en çok kullanılan türlerinde bile yüksek kullanıcı memnuniyeti sağlar.

Güvenlik, performans ve uyumluluk: şifreleme, kimlik doğrulama ve izinler

Güvenlik ve performans asla ayrı düşünülmemelidir. Şifreleme, hem at-rest hem de in-transit veriyi korur. API iletişimlerinde TLS 1.2+ kullanımı temel gerekliliktir. Ayrıca, mikro hizmet mimarisinde, yetkilendirme ve kimlik doğrulama katmanları merkezi bir policy ile yönetilmelidir. Performans açısından, kişiselleştirme için kullanılan verinin işlenmesi mümkün olduğunca yerelde yapılmalı ve ağ istekleri minimuma indirilmelidir. İzinler konusunda ise, kullanıcıya yalnızca ihtiyaç duyulan izinler açıkça iletilir; gereksiz izinler kullanıcı güvenini sarsar ve churn oranını artırır.

Uyumluluk tarafında ise, ülke ve bölge bazlı regülasyonlar (örneğin KKV, KVKK) doğrultusunda veri işleme faaliyetleri için kayıtlar ve belgeler tutulmalıdır. Ayrıca, kullanıcı geridönüşlerinde yasal gereklilikler doğrultusunda incelemeler yapılır ve gerekli güncellemeler gerçekleştirilir.

Gerçek dünya senaryoları ve riskler: pratik çözümler ile başarının anahtarı

Deneyimlerimize göre, kullanıcılar çoğu zaman basit ve anlaşılır bir gizlilik akışını farkeder. Ancak bazı riskler de kaçınılmazdır: yanlış anlaşılabilir izinler, veri sızıntıları ve güvenlik açıkları. Bu riskleri azaltmanın en etkili yolu, güvenlik tasarımını üretim öncesi testlere dahil etmek ve sürekli izleme mekanizmaları kurmaktır. Örneğin, bir alışveriş uygulamasında konum verisi sadece gerçek zamanlınesia ihtiyaç duyulduğunda işlenir ve asla uzun vadeli depolama yapılmaz. Böylece güvenli ve kullanıcı odaklı bir deneyim sunulur. Ayrıca, kullanıcıya olay temelli bildirimler kurulur; verilerin nasıl kullanılacağı konusunda kullanıcı her zaman bilgilendirilir.

Sonuç ve yol haritası

Sonuç olarak, en çok kullanılan uygulama türlerinde gizlilik dostu kişiselleştirme, MVP odaklı bir yaklaşım ile başarılı bir şekilde uygulanabilir. Android ve iOS platformlarının özgün gereksinimlerini göz önünde bulundurarak, veri minimizasyonu, şeffaflık ve güçlü güvenlik pratiklerini merkezine alan bir tasarım yaklaşımı benimsenmelidir. Bu, hem kullanıcı güvenini güçlendirir hem de regülasyon uyumunu kolaylaştırır. Unutmayın ki, gizlilik sadece bir zorunluluk değildir; doğru şekilde uygulandığında kullanıcı deneyimini zenginleştiren bir rekabet avantajıdır.

Sizce gizlilik odaklı kişiselleştirme başarısı için en kritik adım nedir?

Bu sorunun yanıtı, kullanıcı güveninin temelini oluşturan veri minimizasyonu ve şeffaf iletişimdir. Şu an için en iyi yöntem, MVP aşamasında veriyi akışa göre netleştirmek ve kullanıcıya kolayca yönetebileceği tercihler sunmaktır. Aksi halde, kullanıcılar iznini geri çekebilir ve uygulama bağlılığı zayıflayabilir. Siz de mobil uygulamalar gizlilik odaklı kişiselleştirme konusunda kendi MVP’nizi planlarken bu yaklaşımı dikkate alın. Unutmayın: Gizlilikli tasarım, uzun vadede başarıya giden yolun temel taşlarından biridir.

SSS — Sıkça Sorulan Sorular

-

Mobil uygulamalar gizlilik odaklı kişiselleştirme nedir ve neden önemlidir?

Cevap: Kullanıcı verilerini minimum düzeyde toplayıp, sadece ihtiyaç duyulan verileri kullanarak kişiselleştirme yapmak; şeffaflık, kontrol ve güvenlik odaklı bir yaklaşımdır. Bu yaklaşım, kullanıcı memnuniyetini ve uzun vadeli bağlılığı artırır.

-

Android uygulamalarında hangi veriler minimum tutulmalı ve kullanıcı onayı nasıl alınır?

Cevap: Temel işlev için gerekli veriler belirlenir; gereksiz veriler toplanmaz. Onaylar, açık ve sade ikna yoluyla, izinsiz veri kullanımı engellenir. Veriler, amaçla sınırlı tutulur ve gerektiğinde anonimli hale getirilir.

-

iOS’ta App Tracking Transparency entegrasyonu nasıl uygulanır?

Cevap: ATT izni, kullanıcıya net bir amaç açıklanarak sunulur; kullanıcı izni reddederse veriler sadece temel işlevler için kullanılır ve takip edilmez. Bu süreç, kullanıcı güvenini önemli ölçüde artırır.

-

MVP sürecinde gizlilik odaklı tasarım için hangi testler gerekir?

Cevap: Güvenlik testleri, veri akış simülasyonları, kullanıcı kabul testleri ve gizlilik etkisi değerlendirmelerini içerir. Erken aşamalarda testler, olası güvenlik açıklarını ortaya çıkarır ve hızlı iterasyona olanak tanır.

İlk Yorumu Siz Yapın